20-day Trial

Política de privacidad

Detecte amenazas en tiempo real y bloquee de forma proactiva los eventos críticos con StealthINTERCEPT de Netwrix

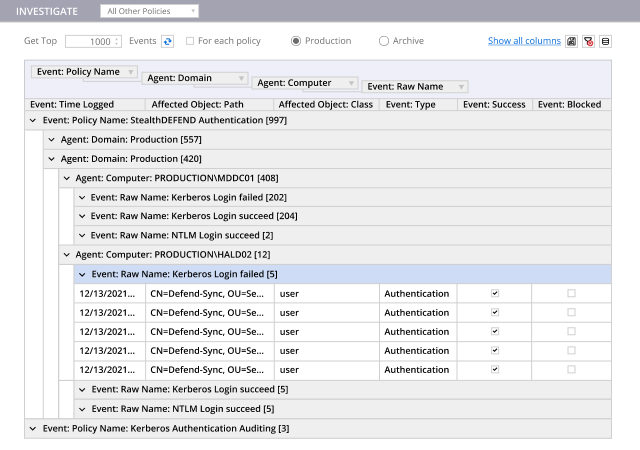

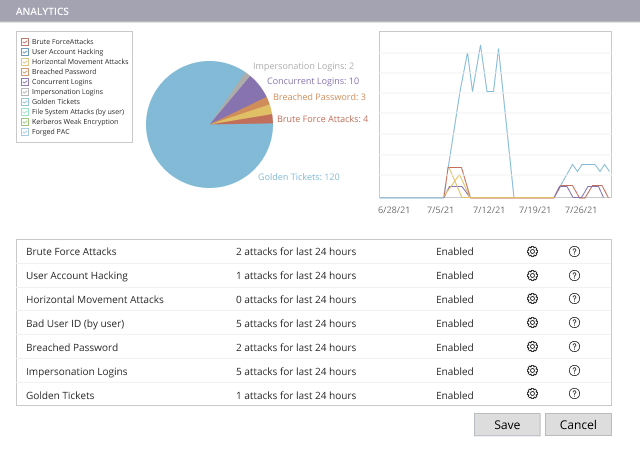

Las organizaciones se esfuerzan en detectar las amenazas a sus ecosistemas de TI antes de que sea demasiado tarde. Pero en realidad, los análisis de la industria ponen de manifiesto que los atacantes a menudo están escondidos en las redes corporativas durante casi un año antes de ser descubiertos, y cuanto más se tarda en detectar una amenaza, más costosa puede llegar a ser la brecha de seguridad de datos resultante. StealthINTERCEPT de Netwrix le alerta en tiempo real de cambios sospechosos o de riesgo, autenticaciones y otros eventos, para evitar que se conviertan en brechas de seguridad de datos que sitúen a su organización en todos los titulares. Es más, le permite bloquear los eventos críticos para que nunca sucedan en primer lugar.

Consiga una verdadera inteligencia de seguridad, a tiempo para marcar la diferencia

.jpg)