20-day Trial

Política de privacidad

Proteja sus sistemas de TI críticos y demuestre el cumplimiento normativo con el software de gestión de la configuración de seguridad de Netwrix

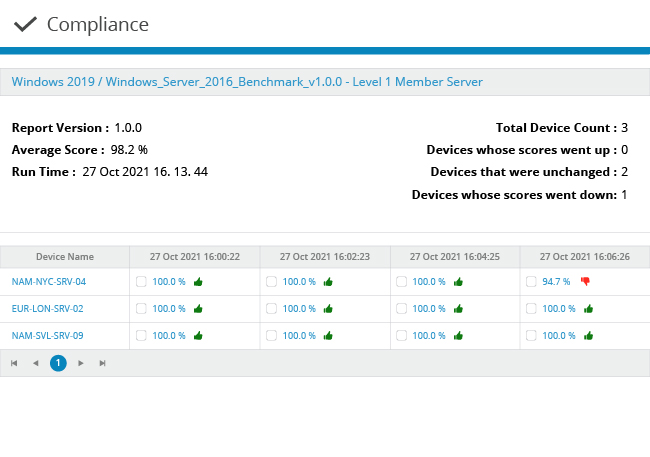

A medida que las normativas se expanden en alcance y complejidad, las organizaciones necesitan soluciones que simplifiquen el proceso de proteger, monitorizar y validar la configuración de los sistemas críticos. Una sólida posición de cumplimiento normativo empieza por asegurar las configuraciones de los sistemas. Con el software para la gestión de la configuración de la seguridad de Netwrix, puede consolidar las configuraciones del sistema y superar las auditorías de cumplimiento mucho más fácilmente.

Garantice la integridad de toda su infraestructura desde una consola única

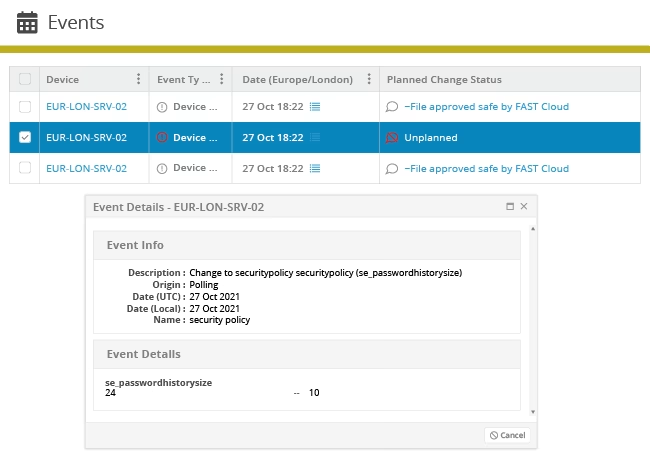

La solución de Netwrix monitoriza su infraestructura desde la nube hasta los centros de datos, pasando por ordenadores personales, dispositivos de red y sistemas de control industrial, dándole la confianza de que sus sistemas de TI e información sensible están protegidos y conforme a los estándares.

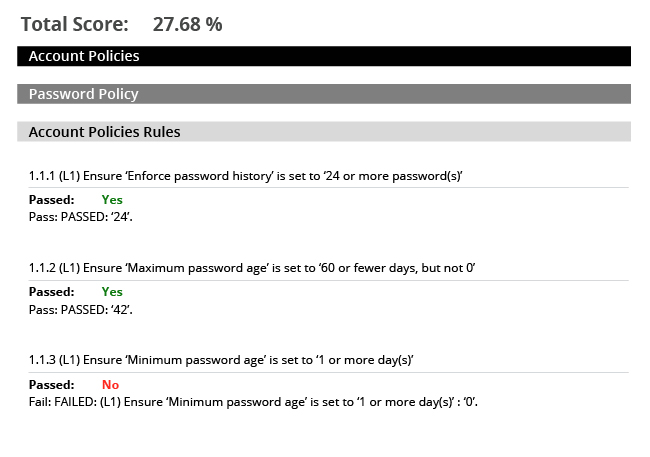

Fortalezca la configuración de seguridad de sus sistemas de información críticos

Descubra cómo Netwrix Change Tracker está permitiendo a organizaciones como la suya a fortalecer sus sistemas, mejorar la respuesta de seguridad y demostrar el cumplimiento normativo