20-day Trial

Política de privacidad

Reduzca el riesgo de una brecha de seguridad de datos, supere las auditorías de cumplimiento y mejore la productividad de TI con Netwrix Access Analyzer

¿Cansado de hacer juegos malabares con soluciones de muchos puntos en la inacabable lucha para gestionar y proteger de manera adecuada sus repositorios de datos críticos, sistemas y aplicaciones centrales y otros sistemas de activos de TI? Obtenga las respuestas y el control que necesita desde una sola plataforma extensible. Netwrix Access Analyzer automatiza la recolección y análisis de los datos que necesita para reducir su superficie de ataque, demostrar su cumplimiento normativo, automatizar la solución ante amenazas, etc.

Gobierne el acceso a los datos, sistemas y aplicaciones críticas desde una única y potente solución

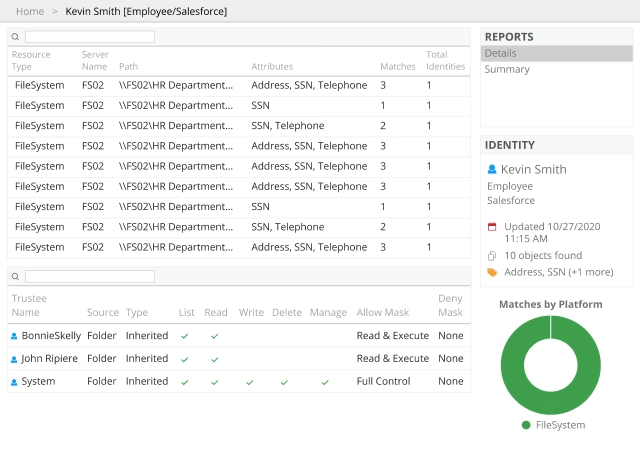

Proteja sus datos sensibles independientemente de donde se ubiquen con más de 40 módulos integrados de recopilación de datos que abarcan tanto plataformas locales como basadas en la nube. Una interfaz dirigida por un asistente facilita la recolección de los datos que necesita y la arquitectura sin agentes hace más rápido y ligero el proceso de recolección de datos. Los sistemas aceptados incluyen:

Además, utilice nuestros conectores gratuitos para extender Netwrix Access Analyzer a prácticamente cualquier repositorio de contenido que use, entre otros: Microsoft Hyper-V, VMware, Google Drive, SalesForce, MySQL ¡y más!

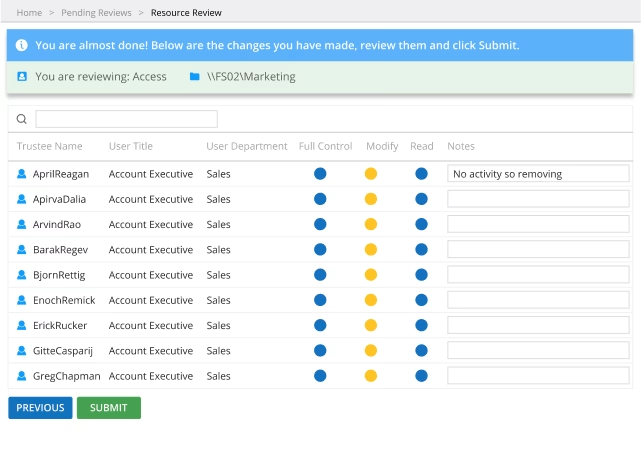

Mantenga el control de sus activos de TI con la plataforma de generación de informes y gobernanza de acceso de Netwrix Access Analyzer